Укр

Укр

- Побутова техніка, інструменти та товари для дому

- Споживчі товари і електроніка

- Продукція та рішення для підприємств

- Іграшки та товари для дітей

- Усі вендори

- Побутова техніка, інструменти та товари для дому

- Споживчі товари і електроніка

- Продукція та рішення для підприємств

- Іграшки та товари для дітей

- Кухонний посуд для приготування

- Посуд для зберігання продуктів

- Ємності для спецій та рідин

- Посуд для напоїв

- Пляшки для води

- Посуд для випікання та запікання

- Столовий посуд для сервірування столу

- Килимки для сервірування столу

- Аксесуари для сервірування столу

- Вази

- Ножі

- Таці

- Аксесуари для приготування

- Овочечистки, нестандартні ножі та молотки ручні

- Ложки, лопатки

- Картоплем'ялки

- Сита та дуршлаги

- Кухонні ножиці

- Шумівки

- Терки та комбайни ручні

- Миски та ємності для змішування, мірна посудина

- Набори кухонних аксесуарів

- Ополоники

- Органайзери для кухні

- Столові прибори

- Сапи, розпушувачі

- Повітродувки

- Газонокосарки

- Садові подрібнювачі

- Культиватори та мотоблоки

- Мийки високого тиску

- Ланцюгові пили

- Комплектуючі поливу

- Насоси та помпи

- Шланги для поливу

- Ножиці садові

- Обприскувачі

- Лопати

- Садовий інвентар

- Садові огородження

- Візки садово-будівельні

- Тенти і завіси

- Товари для пікніка

- Аксесуари та витратні матеріали садової техніки

- Витратні матеріали до садової техніки

- Дровоколи

- Сівалки, розкидачі

- Держаки садового інвентарю

- Пили ручні садові

- Аксесуари садової техніки

- Аксесуари для мийок високого тиску

- Пневмоінструмент

- Інструмент пневматичний

- Електроінструменти

- Аксесуари для електроінструменту

- Гравери

- Рейсмуси

- Витратні матеріали для інструменту

- Вінчики міксерів будівельні

- Столярно-слюсарний інструмент

- Верстати свердлильні

- Верстати циркулярні

- Будівельне обладнання і спецтехніка

- Приладдя для генераторів

- Ремені затяжні

- Ручний інструмент

- Труборізи

- Інструменти для оздоблювальних робіт

- Засоби індивідуального захисту

- Прилади та аксесуари для вимірювання

- Штативи

- Вимірювальна техніка

- ДБЖ та аксесуари

- Джерела безперебійного живлення

- Товари для Геймінгу

- Ігрові ПК та комплектуючі

- Процесори для геймінга

- Ігрові консолі та аксесуари

- Окуляри віртуальної реальності

- Ігрова периферія та аксесуари

- Окуляри для комп'ютера

- Ігри

- Ігрові колекційні фігурки та приналежності

- Мерчендайз, геймінг атрибутика

- Комп'ютерна периферія

- Комплектуючі для мишей

- Комп'ютерні компоненти

- Медіапланшети

- Монітори

- Накопичувачі та Flash-пам'ять

- Ноутбуки та аксесуари

- ПК та Моноблоки

- Програмне забезпечення

- Аксесуари та опції для комп'ютерної та офісної електроніки

- Чистячі засоби

- 2E Кастомні ПК

- Столи комп'ютерні

- Інформаційні дисплеї LFD

- Аксесуари та опції панелей

- Проєкційне обладнання

- Аудіо-/відеосистеми

- Акустичні підсилювачі та стаціонарні аудіо/відеоплеєри

- Вінілові програвачі

- Оптичні прилади

- Телевізори

- Фото- та відеопристрої

- Опції фото/відео

- Карти пам'яті для камер

- Захисні кейси та рюкзаки

- Змінні гвинти та кріплення

- Товари для подорожей

- Аксесуари для подорожей

- Аксесуари для кемпінга, туризму та активного відпочинку

- Сокири, мачете туристичні

- Дорожні сумки і валізи

- Сумки-холодильники, термобокси

- Балони газові та приладдя

- Меблі складані і аксесуари

- Галантерейні товари

- Гаманці, портмоне

- Парасолі

- Тактичне спорядження та екіпірування

- Радіообладнання та навігація

- Годинники тактичні

- Аксесуари для тактичних дронів

- Тактичне екіпірування

- Підсумки

- Рукавиці тактичні

- Плитоноски

- Елементи для плитоносок

- Розгрузки та РПС (ремінно плечові системи)

- Бронекостюми та бронежилети

- Броньований одяг

- Балістичні плити та МБЗ

- Шоломи

- Аксесуари для шоломів

- Персональні засоби обігріву

- Хімічний обігрів

- Електричний обігрів

- Засоби захисту органів слуху

- Навушники та гарнітури стрілецькі активні

- Навушники та гарнітури стрілецькі пасивні

- Засоби захисту органів зору

- Маски тактичні

- Рюкзаки, сумки, баули

- Рюкзаки тактичні

- Баули, транспортувальні сумки

- Однолямочні сумки

- Бівачне спорядження

- Каремати та матраци

- Тактичний одяг та взуття

- Дощовики

- Лопати тактичні

- Хімсвітло

- Велоаксесуари

- Камери відеоспостереження

- Smart вмикачі і кнопки

- Датчики сигналізації

- Smart контролери, шлюзи, панелі

- Smart розетки, реле і мотори

- Пультові пристрої, брелоки, кнопки сигналізації

- Smart сирени

- Пошукові системи

- Системи опалення

- Сушарки для рушників

- Радіатори сталеві

- Фітинги для труб

- Аксесуари для радіаторів та рушникосушарок

- Аксесуари та комплектуючі для водяного опалення

- Циркуляційні насоси

- Тепла підлога гідравлічна

- Тепла підлога електрична

- Труби для теплої підлоги

- Домофонні системи

- Терморегулятори

- Каналізаційні труби і кріплення

- Аксесуари та кріплення для сигналізації

- Аксесуари для терморегуляторів

- Комплектуючі до термотехніки

- Керуюча автоматика до термотехніки

- Системи швидкого монтажу

- Обладнання для систем сніготанення та антизледеніння

- Мережеві фільтри

- Стабілізатори

- Джерела світла, ліхтарі

- Настільні лампи та нічники

- Електричні лампочки

- Світильники

- Освітлення зовнішнє

- Світильники декоративні внутрішні

- Аксесуари для фурнітури і світильників

- Електромонтажне обладнання

- Розетки і вимикачі

- Щити електричні

- Контактори

- Клеми

- Автоматичні вимикачі

- Запобіжники

- Обмежувачі напруги

- Реле й сигналізації

- Шини

- Вимикачі і перемикачі навантаження

- Комплекти та аксесуари для розумного освітлення

- Іграшки-брелки

- Іграшки-каталки

- Іграшки для купання

- Іграшки для піску

- Ігрові набори

- Іграшковий транспорт

- Іграшкова зброя

- Ігрові фігурки та приналежності

- Конструктори

- Ляльки

- Ляльковий театр

- Лялькові приналежності

- Мобілі

- М'які іграшки

- Настільні ігри

- Пазли

- Брязкальце

- Радіокеровані машинки

- Розвивальні іграшки

- Творчість

- Товари для свят

- Скриньки і коробки

- Товари для малювання

- Виготовлення прикрас та аплікацій

- Музичні інструменти клавішні

- Музичні інструменти струнні

- Музичні інструменти духові

- Музичні інструменти ударні

- Інші музичні інструменти

Пакет захисту Cisco

Вартість усунення наслідків порушень безпеки зростає. У 2023 році середня вартість кожного витоку інформації сягала $4,45 млн, що є новим рекордом. Однак компанії, які виявляють злом, а не отримують інформацію від зловмисника, економлять $1 млн. Тоді як компанії, які інвестують у машинне навчання та автоматизацію безпеки, мають ще більше переваг. Хоча запобігання злому залишається основною метою розгортання безпеки, підхід «все або нічого» є застарілим.

Зростаюча вартість порушень безпеки та ускладнення методів зловмисників вимагають міцної основи, найкращих практик безпеки разом із розширеними можливостями виявлення та реагування.

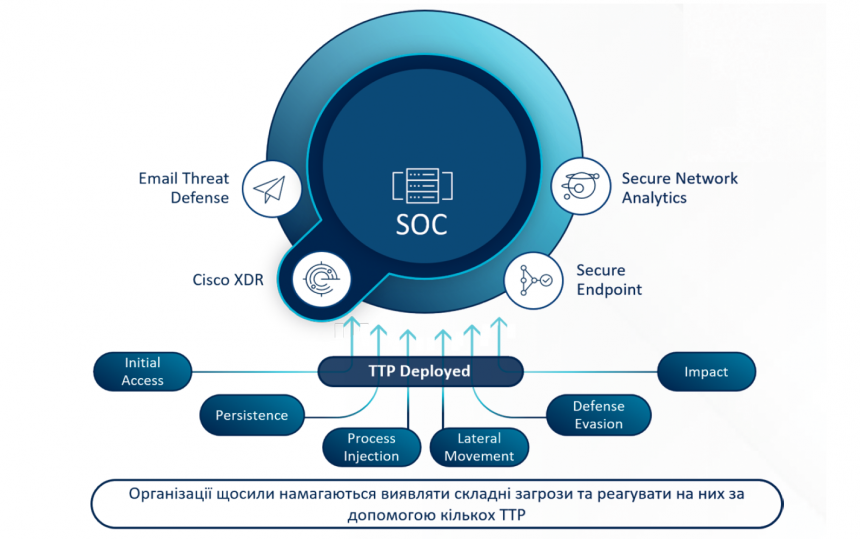

Як працює malware/ransomware

Як правило, атаки відбуваються за схожими принципами (TPP): зловмисне програмне забезпечення зазвичай доставляють за допомогою наборів експлойтів, атак типу waterhole attack (один або кілька вебсайтів, які часто відвідує організація, заражені шкідливим програмним забезпеченням), шкідливої реклами або фішингових повідомлень електронною поштою.

Фішингові атаки є найпоширенішим типом атак соціальної інженерії. Зазвичай це електронний лист, який має такий вигляд, ніби надійшов із законного джерела. За інших випадків деякі фішингові електронні листи розсилають із метою отримання даних для входу співробітників або інших даних для використання в просунутій атаці на їхню компанію.

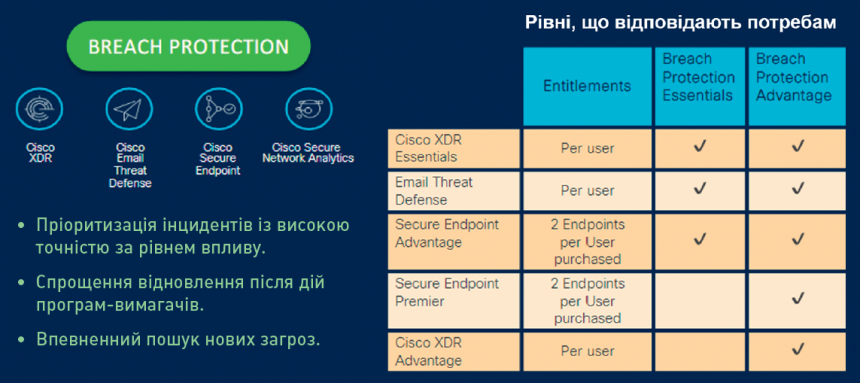

Cisco Breach Protection Suite

Пакет Cisco Breach Protection Suite створює архітектуру глибокого захисту, яка використовує найкращі практики, продукти та послуги безпеки Cisco для запобігання, виявлення та реагування на атаки програм-вимагачів. Пакет захисту проти зломів Cisco не є панацеєю чи гарантією, але він:

- є профілактикою потрапляння malware/ransomware до мережі;

- зупиняє програми на системному рівні раніше, аніж вони отримають контроль;

- виявляє присутність і розповсюдження в мережі;

- запобігає поширенню на додаткові системи та мережеві зони;

- допомагає реагувати на інциденти, щоб усунути вразливості та зони, які зазнали атаки.

Здебільшого атаки базуються на послідовності:

Набір продуктів пакета захисту

Це рішення допомагає забезпечити безперебійну роботу, зменшуючи ризик втратити контроль над критично важливими системами.

Breach Protection Suite – це набір продуктів із додатковими функціями безпеки та тісно інтегрованими можливостями, який складається з:

- Cisco XDR;

- Cisco Secure Endpoint;

- Email Threat Defense;

- Secure Network Analytics;

- Secure Malware Analytics.

Разом ці продукти забезпечують критично важливі можливості для виявлення, розслідування та стримування як поширених, так і розширених загроз. Це пов’язано з тим, що для захисту від тактики та прийомів, описаних у межах MITRE ATT&CK, потрібно мати змогу створити відповідні рівні захисту. Кожну із цих можливостей використовують для боротьби та захисту, як спосіб зрозуміти поведінку супротивника – від тактики високого рівня до конкретних прийомів. Але іноді одним продуктом або послугою неможливо забезпечити повне охоплення ТТР. Cisco не покриває 100 % атак, і до будь-кого, хто заявляє про повне висвітлення, потрібно ставитися з осторогою.

Best Practice зазначає, що недостатньо мати глибоку оборонну архітектуру світового класу. Потрібно знати найважливіші пріоритети бізнесу та об’єктивно розуміти чи можна на них вплинути, коли системи заблоковані. Але якщо організацію атаковано, необхідно швидко й ефективно реагувати на інцидент, аби обмежити будь-яку потенційну шкоду. Конкретні дії та зусилля щодо розв’язання проблеми різняться відповідно до кожної унікальної ситуації. Однак, вивчаючи широту та масштаб можливостей реагування на інциденти за межами атаки, зусилля з реагування на інциденти мають бути добре зрозумілими та координованими, зокрема про це слід подбати до нападу, а також добре задокументованими та повторюваними, аби мати змогу також відновити інцидент після атаки й визначити отримані уроки та потенційні сфери для вдосконалення.

Розширене виявлення та реагування з Breach Protection Suite

Ризики, які стосуються Advanced Persistent Threats (APT), постійно змінюються. Бізнес-топологія також стає складнішою, з’являється більше віддалених і рухомих користувачів, а також більше хмарних сервісів. Захист від мінливих загроз і забезпечення ширших і складніших організаційних топологій потребує широкого спектра продуктів безпеки, а ці продукти безпеки, зі свого боку, генерують великий і розподілений обсяг подій. Ситуація ускладнюється ще й тим, що виявлення атак із боку просунутих загроз і зловмисників може вимагати кореляції подій від кількох продуктів безпеки. Ефективна та централізована видимість подій, автоматизація та можливості реагування мають вирішальне значення.

Cisco XDR розв’язує ці завдання, збираючи дані про події із широкого спектра інтеграцій Cisco і сторонніх розробників, а також використовуючи потужні можливості кореляції подій для створення детальних інцидентів, які «витягують» дані з кількох продуктів безпеки. Cisco XDR також оптимізує операційні центри безпеки (SOC), автоматично заповнюючи описи розслідувань і автоматизуючи робочі процеси й завдання, а також надаючи централізоване місце для ручних і автоматизованих відповідей. З-поміж інших вбудованих можливостей – Cisco XDR працює безпосередньо з модулем видимості мережі (NVM) для збору деталізованої телеметрії кінцевих точок, яка може пов’язувати трафік кінцевих точок безпосередньо із системними процесами, забезпечуючи безпрецедентну видимість поведінки кінцевих точок у мережі або поза нею.

Розвідка загроз

Кібербезпекові загрози стрімко розвиваються. Атаки нульового дня становлять найбільшу загрозу для багатьох організацій. Хмарна аналітика загроз у режимі реального часу дає змогу ІТ-командам якомога швидше розгортати найсучасніші заходи протидії появі нових загроз і використовувати досвід безпеки, який розповсюджується далеко за межі їхньої організації.

Cisco Talos (Cisco Threat Intelligence Group) щодня аналізує мільйони зразків шкідливого ПЗ і терабайти даних, інтегруючи цю інформацію в продукти Cisco для цілодобового захисту. Завдяки поєднанню механізмів аналізування загроз Talos і Cisco Secure Malware Analytics підозрілі вкладення електронної пошти та файли можуть бути ізольовані, проаналізовані та класифіковані як шкідливе програмне забезпечення або програми-вимагачі всього за 20-30 хвилин.

Розслідування інцидентів

Розслідування інцидентів можна поділити на два основні напрями.

- Реагування на інциденти – усунення та керування впливом атак у мережевому середовищі, поєднуючи кілька технологій безпеки для всебічного розслідування та виправлення.

- Пошук загроз – проактивний пошук загрози за допомогою цілісного, інтегрованого підходу, об’єднуючи дані та аналітичну інформацію з різних технологій безпеки.

Cisco XDR забезпечує як можливості розслідування інцидентів, так і реагування на них. Це спрощує пошук загроз і реагування на інциденти, прискорюючи виявлення, розслідування та усунення загроз. Cisco XDR надає контекст і розширення розслідуванням безпеки, об’єднуючи всі наведені рішення безпеки Cisco (разом з іншими рішеннями безпеки Cisco, які виходять за межі компетенції) та інтегруючи їх зі сторонніми інструментами в одній консолі.

Краще для користувачів. Простіше для ІТ. Безпечніше

Зловмисники атакують, використовуючи нові способи й тактики. Коли вони потраплять усередину, команді безпеки компанії доведеться швидко їх зупинити. Як? Cisco Breach Protection усуває безлад розрізнених інструментів і засобів керування, уніфікуючи захист, спрощуючи операції і забезпечуючи аналіз у масштабі комп’ютерів для розв’язання завдань щодо блокування загроз і зупинення атак. Корельована міждоменна телеметрія, автоматичне сортування, інтегрований штучний інтелект і робочі процеси, оптимізовані для прискорення виявлення, встановлення пріоритетів і швидкого реагування – зловмисників відключать до того, як вони встигнуть завдати шкоди.