Укр

Укр

- Побутова техніка, інструменти та товари для дому

- Споживчі товари і електроніка

- Продукція та рішення для підприємств

- Іграшки та товари для дітей

- Усі вендори

- Побутова техніка, інструменти та товари для дому

- Споживчі товари і електроніка

- Продукція та рішення для підприємств

- Іграшки та товари для дітей

- Кухонний посуд для приготування

- Посуд для зберігання продуктів

- Ємності для спецій та рідин

- Посуд для напоїв

- Пляшки для води

- Посуд для випікання та запікання

- Столовий посуд для сервірування столу

- Килимки для сервірування столу

- Аксесуари для сервірування столу

- Вази

- Ножі

- Таці

- Аксесуари для приготування

- Овочечистки, нестандартні ножі та молотки ручні

- Ложки, лопатки

- Картоплем'ялки

- Сита та дуршлаги

- Кухонні ножиці

- Шумівки

- Терки та комбайни ручні

- Миски та ємності для змішування, мірна посудина

- Набори кухонних аксесуарів

- Ополоники

- Органайзери для кухні

- Столові прибори

- Сапи, розпушувачі

- Повітродувки

- Газонокосарки

- Садові подрібнювачі

- Культиватори та мотоблоки

- Мийки високого тиску

- Ланцюгові пили

- Комплектуючі поливу

- Насоси та помпи

- Ножиці садові

- Обприскувачі

- Лопати

- Садовий інвентар

- Садові огородження

- Візки садово-будівельні

- Тенти і завіси

- Товари для пікніка

- Аксесуари та витратні матеріали садової техніки

- Витратні матеріали до садової техніки

- Дровоколи

- Сівалки, розкидачі

- Держаки садового інвентарю

- Пили ручні садові

- Аксесуари садової техніки

- Пневмоінструмент

- Інструмент пневматичний

- Електроінструменти

- Аксесуари для електроінструменту

- Гравери

- Рейсмуси

- Витратні матеріали для інструменту

- Вінчики міксерів будівельні

- Столярно-слюсарний інструмент

- Верстати свердлильні

- Верстати циркулярні

- Будівельне обладнання і спецтехніка

- Приладдя для генераторів

- Ремені затяжні

- Ручний інструмент

- Труборізи

- Інструменти для оздоблювальних робіт

- Засоби індивідуального захисту

- Прилади та аксесуари для вимірювання

- Штативи

- Вимірювальна техніка

- ДБЖ та аксесуари

- Джерела безперебійного живлення

- Товари для Геймінгу

- Ігрові ПК та комплектуючі

- Процесори для геймінга

- Ігрові консолі та аксесуари

- Окуляри віртуальної реальності

- Ігрова периферія та аксесуари

- Окуляри для комп'ютера

- Ігри

- Ігрові колекційні фігурки та приналежності

- Мерчендайз, геймінг атрибутика

- Комп'ютерна периферія

- Комплектуючі для мишей

- Комп'ютерні компоненти

- Медіапланшети

- Монітори

- Накопичувачі та Flash-пам'ять

- Ноутбуки та аксесуари

- ПК та Моноблоки

- Програмне забезпечення

- Аксесуари та опції для комп'ютерної та офісної електроніки

- Чистячі засоби

- 2E Кастомні ПК

- Столи комп'ютерні

- Інформаційні дисплеї LFD

- Аксесуари та опції панелей

- Проєкційне обладнання

- Аудіо-/відеосистеми

- Акустичні підсилювачі та стаціонарні аудіо/відеоплеєри

- Вінілові програвачі

- Оптичні прилади

- Телевізори

- Фото- та відеопристрої

- Опції фото/відео

- Карти пам'яті для камер

- Захисні кейси та рюкзаки

- Змінні гвинти та кріплення

- Товари для подорожей

- Аксесуари для подорожей

- Аксесуари для кемпінга, туризму та активного відпочинку

- Сокири, мачете туристичні

- Дорожні сумки і валізи

- Сумки-холодильники, термобокси

- Балони газові та приладдя

- Меблі складані і аксесуари

- Галантерейні товари

- Гаманці, портмоне

- Парасолі

- Тактичне спорядження та екіпірування

- Радіообладнання та навігація

- Годинники тактичні

- Аксесуари для тактичних дронів

- Тактичне екіпірування

- Підсумки

- Рукавиці тактичні

- Плитоноски

- Елементи для плитоносок

- Розгрузки та РПС (ремінно плечові системи)

- Бронекостюми та бронежилети

- Броньований одяг

- Балістичні плити та МБЗ

- Шоломи

- Аксесуари для шоломів

- Персональні засоби обігріву

- Хімічний обігрів

- Електричний обігрів

- Засоби захисту органів слуху

- Навушники та гарнітури стрілецькі активні

- Навушники та гарнітури стрілецькі пасивні

- Засоби захисту органів зору

- Маски тактичні

- Рюкзаки, сумки, баули

- Рюкзаки тактичні

- Баули, транспортувальні сумки

- Однолямочні сумки

- Бівачне спорядження

- Каремати та матраци

- Тактичний одяг та взуття

- Дощовики

- Лопати тактичні

- Хімсвітло

- Велоаксесуари

- Камери відеоспостереження

- Smart вмикачі і кнопки

- Датчики сигналізації

- Smart контролери, шлюзи, панелі

- Smart розетки, реле і мотори

- Пультові пристрої, брелоки, кнопки сигналізації

- Smart сирени

- Пошукові системи

- Системи опалення

- Сушарки для рушників

- Радіатори сталеві

- Фітинги для труб

- Аксесуари для радіаторів та рушникосушарок

- Аксесуари та комплектуючі для водяного опалення

- Циркуляційні насоси

- Тепла підлога гідравлічна

- Тепла підлога електрична

- Труби для теплої підлоги

- Домофонні системи

- Терморегулятори

- Каналізаційні труби і кріплення

- Аксесуари та кріплення для сигналізації

- Аксесуари для терморегуляторів

- Комплектуючі до термотехніки

- Керуюча автоматика до термотехніки

- Системи швидкого монтажу

- Обладнання для систем сніготанення та антизледеніння

- Мережеві фільтри

- Стабілізатори

- Джерела світла, ліхтарі

- Настільні лампи та нічники

- Електричні лампочки

- Світильники

- Освітлення зовнішнє

- Світильники декоративні внутрішні

- Аксесуари для фурнітури і світильників

- Електромонтажне обладнання

- Розетки і вимикачі

- Щити електричні

- Контактори

- Клеми

- Автоматичні вимикачі

- Запобіжники

- Обмежувачі напруги

- Реле й сигналізації

- Шини

- Вимикачі і перемикачі навантаження

- Комплекти та аксесуари для розумного освітлення

- Іграшки-брелки

- Іграшки-каталки

- Іграшки для купання

- Іграшки для піску

- Ігрові набори

- Іграшковий транспорт

- Іграшкова зброя

- Ігрові фігурки та приналежності

- Конструктори

- Ляльки

- Ляльковий театр

- Лялькові приналежності

- Мобілі

- М'які іграшки

- Настільні ігри

- Пазли

- Брязкальце

- Радіокеровані машинки

- Розвивальні іграшки

- Творчість

- Товари для свят

- Скриньки і коробки

- Товари для малювання

- Виготовлення прикрас та аплікацій

- Музичні інструменти клавішні

- Музичні інструменти струнні

- Музичні інструменти духові

- Музичні інструменти ударні

- Інші музичні інструменти

Кіберзахист завдяки імітації

Що нового можна придумати у сфері інформаційної безпеки? Перелік ІБ-рішень та технологій, програмних і апаратних, давно відомий. Але, так лише здається. Технології кіберзахисту та рішення на їх основі щодень набирають обертів у світі та в Україні.

Жодній компанії не треба довго пояснювати, навіщо потрібен антивірус або міжмережевий екран. Це засоби захисту, які існують та успішно використовуються в ІТ уже десятки років. На жаль, незважаючи на це, будь-яка компанія не може бути впевнена, що стовідсотково захищена від існуючих загроз: помилки людського фактору та техніки мережевих атак, що теж удосконалюються, потребують постійної перевірки та контролю налаштувань рішень захисту та відповідності сучасним потребам. Виявлення будь-яких невідповідностей мережевої безпеки може тривати досить довго, а впродовж цього часу компанія може зазнати значних фінансових збитків та втратити довіру користувачів.

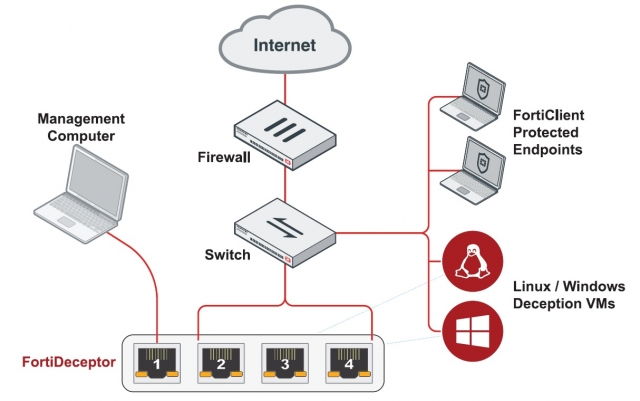

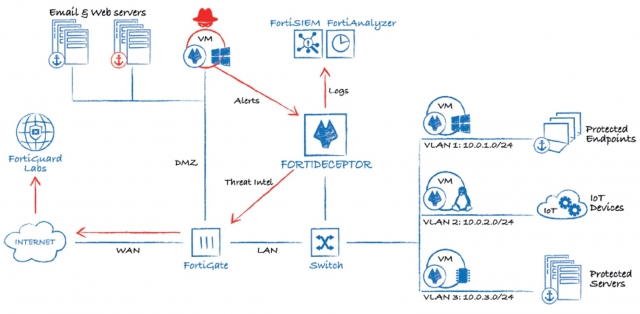

Із метою відволікти зловмисника та зрозуміти його стратегію нападу Fortinet розробила пристрій — FortiDeceptor, що може розпізнати й допомогти запобігти мережевим загрозам перш ніж вони зашкодять організації. Пристрій емулює мережу незахищених кінцевих пристроїв, аналізує будь-які шкідливі дії, спрямовані на них, й обмінюється отриманою інформацією з усіма учасниками Fortinet Security Fabric. У такий спосіб пристрої, об’єднані у фабрику безпеки, як-от FortiGate, можуть заблокувати запити зловмисників перш ніж вони зможуть досягти дійсних хостів мережі компанії.

Система чудово доповнює стратегії захисту організації від порушень, перенаправляє запити атакуючого на помилкові цілі, діє як система попередження про загрози, автоматично реагує як на зовнішні, так і на внутрішні загрози та може бути швидко інтегрована.

Роботу пристрою FortiDeceptor засновано на трьох основних циклах:

- На початковому етапі на пристрої розгортаються віртуальні машини, які імітують робочі станції користувачів, пристрої IoT, а також сервери різного призначення — так звані honeypot’и.

- Потім, на етапі детектування, дії зловмисника фіксуються та співвідносяться для формування графіка кампанії загроз. У цей час адміністратори безпеки отримують оповіщення, тож наявність загрози може бути швидко перевірена за допомогою графічного інтерфейсу.

- Нарешті, на етапі усунення, зібрана інформація допоможе інженерам інформаційної безпеки провести аналіз та вжити заходів щодо виправлення вразливостей самостійно, або сам FortiDeceptor зробить це автоматично.

Система може запобігати атакам на реальні об’єкти інформаційної системи, виснажуючи ресурси атакуючого. Наприклад, налаштування системи дає змогу обмежити швидкість обміну даними між віртуальною несправжньою машиною та зловмисником. Крім того, FortiDeceptor може знайти своє застосування як важливий засіб із дослідження нових методів, засобів і мотивацій зловмисників, — скомпрометований несправжній сервер можна видати для зовнішнього аналізу, на відміну від скомпрометованого поштового сервера з конфіденційним листуванням.

Отже, безперечно, рішення FortiDeceptor може бути застосовано в безлічі ситуацій, а створені на його основі honeypot’и можуть слугувати чудовим доповненням до системи захисту, виконуючи функції виявлення, попередження та протидії несанкціонованій діяльності в мережі.

Рішення FortiDeceptor доступне для тестування!

Із запитами щодо продуктів Fortinet звертайтеся на адресу fortinet@erc.ua