Укр

Укр

- Побутова техніка, інструменти та товари для дому

- Споживчі товари і електроніка

- Продукція та рішення для підприємств

- Іграшки та товари для дітей

- Усі вендори

- Побутова техніка, інструменти та товари для дому

- Споживчі товари і електроніка

- Продукція та рішення для підприємств

- Іграшки та товари для дітей

- Кухонний посуд для приготування

- Посуд для зберігання продуктів

- Ємності для спецій та рідин

- Посуд для напоїв

- Пляшки для води

- Посуд для випікання та запікання

- Столовий посуд для сервірування столу

- Килимки для сервірування столу

- Аксесуари для сервірування столу

- Вази

- Ножі

- Таці

- Аксесуари для приготування

- Овочечистки, нестандартні ножі та молотки ручні

- Ложки, лопатки

- Картоплем'ялки

- Сита та дуршлаги

- Кухонні ножиці

- Шумівки

- Терки та комбайни ручні

- Миски та ємності для змішування, мірна посудина

- Набори кухонних аксесуарів

- Ополоники

- Органайзери для кухні

- Столові прибори

- Сапи, розпушувачі

- Повітродувки

- Газонокосарки

- Садові подрібнювачі

- Культиватори та мотоблоки

- Мийки високого тиску

- Ланцюгові пили

- Комплектуючі поливу

- Насоси та помпи

- Шланги для поливу

- Ножиці садові

- Обприскувачі

- Лопати

- Садовий інвентар

- Садові огородження

- Візки садово-будівельні

- Тенти і завіси

- Товари для пікніка

- Аксесуари та витратні матеріали садової техніки

- Витратні матеріали до садової техніки

- Дровоколи

- Сівалки, розкидачі

- Держаки садового інвентарю

- Пили ручні садові

- Аксесуари садової техніки

- Аксесуари для мийок високого тиску

- Пневмоінструмент

- Інструмент пневматичний

- Електроінструменти

- Аксесуари для електроінструменту

- Гравери

- Рейсмуси

- Витратні матеріали для інструменту

- Вінчики міксерів будівельні

- Столярно-слюсарний інструмент

- Верстати свердлильні

- Верстати циркулярні

- Будівельне обладнання і спецтехніка

- Приладдя для генераторів

- Ремені затяжні

- Ручний інструмент

- Труборізи

- Інструменти для оздоблювальних робіт

- Засоби індивідуального захисту

- Прилади та аксесуари для вимірювання

- Штативи

- Вимірювальна техніка

- ДБЖ та аксесуари

- Джерела безперебійного живлення

- Товари для Геймінгу

- Ігрові ПК та комплектуючі

- Процесори для геймінга

- Ігрові консолі та аксесуари

- Окуляри віртуальної реальності

- Ігрова периферія та аксесуари

- Окуляри для комп'ютера

- Ігри

- Ігрові колекційні фігурки та приналежності

- Мерчендайз, геймінг атрибутика

- Комп'ютерна периферія

- Комплектуючі для мишей

- Комп'ютерні компоненти

- Медіапланшети

- Монітори

- Накопичувачі та Flash-пам'ять

- Ноутбуки та аксесуари

- ПК та Моноблоки

- Програмне забезпечення

- Аксесуари та опції для комп'ютерної та офісної електроніки

- Чистячі засоби

- 2E Кастомні ПК

- Столи комп'ютерні

- Інформаційні дисплеї LFD

- Аксесуари та опції панелей

- Проєкційне обладнання

- Аудіо-/відеосистеми

- Акустичні підсилювачі та стаціонарні аудіо/відеоплеєри

- Вінілові програвачі

- Оптичні прилади

- Телевізори

- Фото- та відеопристрої

- Опції фото/відео

- Карти пам'яті для камер

- Захисні кейси та рюкзаки

- Змінні гвинти та кріплення

- Товари для подорожей

- Аксесуари для подорожей

- Аксесуари для кемпінга, туризму та активного відпочинку

- Сокири, мачете туристичні

- Дорожні сумки і валізи

- Сумки-холодильники, термобокси

- Балони газові та приладдя

- Меблі складані і аксесуари

- Галантерейні товари

- Гаманці, портмоне

- Парасолі

- Тактичне спорядження та екіпірування

- Радіообладнання та навігація

- Годинники тактичні

- Аксесуари для тактичних дронів

- Тактичне екіпірування

- Підсумки

- Рукавиці тактичні

- Плитоноски

- Елементи для плитоносок

- Розгрузки та РПС (ремінно плечові системи)

- Бронекостюми та бронежилети

- Броньований одяг

- Балістичні плити та МБЗ

- Шоломи

- Аксесуари для шоломів

- Персональні засоби обігріву

- Хімічний обігрів

- Електричний обігрів

- Засоби захисту органів слуху

- Навушники та гарнітури стрілецькі активні

- Навушники та гарнітури стрілецькі пасивні

- Засоби захисту органів зору

- Маски тактичні

- Рюкзаки, сумки, баули

- Рюкзаки тактичні

- Баули, транспортувальні сумки

- Однолямочні сумки

- Бівачне спорядження

- Каремати та матраци

- Тактичний одяг та взуття

- Дощовики

- Лопати тактичні

- Хімсвітло

- Велоаксесуари

- Камери відеоспостереження

- Smart вмикачі і кнопки

- Датчики сигналізації

- Smart контролери, шлюзи, панелі

- Smart розетки, реле і мотори

- Пультові пристрої, брелоки, кнопки сигналізації

- Smart сирени

- Пошукові системи

- Системи опалення

- Сушарки для рушників

- Радіатори сталеві

- Фітинги для труб

- Аксесуари для радіаторів та рушникосушарок

- Аксесуари та комплектуючі для водяного опалення

- Циркуляційні насоси

- Тепла підлога гідравлічна

- Тепла підлога електрична

- Труби для теплої підлоги

- Домофонні системи

- Терморегулятори

- Каналізаційні труби і кріплення

- Аксесуари та кріплення для сигналізації

- Аксесуари для терморегуляторів

- Комплектуючі до термотехніки

- Керуюча автоматика до термотехніки

- Системи швидкого монтажу

- Обладнання для систем сніготанення та антизледеніння

- Мережеві фільтри

- Стабілізатори

- Джерела світла, ліхтарі

- Настільні лампи та нічники

- Електричні лампочки

- Світильники

- Освітлення зовнішнє

- Світильники декоративні внутрішні

- Аксесуари для фурнітури і світильників

- Електромонтажне обладнання

- Розетки і вимикачі

- Щити електричні

- Контактори

- Клеми

- Автоматичні вимикачі

- Запобіжники

- Обмежувачі напруги

- Реле й сигналізації

- Шини

- Вимикачі і перемикачі навантаження

- Комплекти та аксесуари для розумного освітлення

- Іграшки-брелки

- Іграшки-каталки

- Іграшки для купання

- Іграшки для піску

- Ігрові набори

- Іграшковий транспорт

- Іграшкова зброя

- Ігрові фігурки та приналежності

- Конструктори

- Ляльки

- Ляльковий театр

- Лялькові приналежності

- Мобілі

- М'які іграшки

- Настільні ігри

- Пазли

- Брязкальце

- Радіокеровані машинки

- Розвивальні іграшки

- Творчість

- Товари для свят

- Скриньки і коробки

- Товари для малювання

- Виготовлення прикрас та аплікацій

- Музичні інструменти клавішні

- Музичні інструменти струнні

- Музичні інструменти духові

- Музичні інструменти ударні

- Інші музичні інструменти

Дані під надійним контролем. Впровадження стратегії цифрової відповідності за допомогою Veritas Data Insight

Коли постійно маєте справу з різними даними, природним явищем буде їхнє накопичення. По-перше, рано чи пізно ці дані можуть стати в пригоді, по-друге, цього можуть вимагати певні умови, керівництво організації, урядовий регулятор тощо. Як наслідок, це призводить до появи таких відносно нових, але вже усталених понять, що класифікують дані, як ROT і Dark Data.

Надлишкові, застарілі та тривіальні дані (ROT – Redundant, Obsolete and Trivial)

- Надлишкові дані — дані, що повторюються, зберігаються в кількох місцях в одній і тій самій системі або в кількох системах. Інтранет-мережі часто містять велику кількість надлишкового контенту.

- Застарілі дані — інформація, що є неправильною, неповною або просто не використовується. Інформація може мати застарілі дані, що були замінені новими.

- Тривіальні дані — інформація, яку не потрібно зберігати. Зокрема, тривіальна інформація — це контент, що не сприяє корпоративним знанням, бізнес-розумінням або вимогам щодо ведення записів.

- Темні дані (Dark Data) — дані, значення яких ще не визначено та не кваліфіковано. Вони можуть містити важливі для організації дані й одночасно марні дані (ROT), які в будь-якому разі споживають ресурси за їхнє зберігання. Найголовніше — темні дані можуть містити несумісні дані з високим ризиком вразливості, що призводить до критичного та невидимого ризику для безпеки корпоративної ІТ-системи.

Чому великий обсяг неструктурованих даних є проблемою?

- Ризики безпеки даних. Чим більше інформації зберігається в базах даних і на файлових серверах, тим складніше її захистити. Усунення безладу дає змогу впорядкувати дані й розставити пріоритети щодо зусиль із гарантування безпеки.

- Втрати продуктивності. Співробітники витрачають час на пошук потрібних даних з-поміж усього мотлоху або на виправлення роботи, яку вони вже виконали, використовуючи застарілі дані.

- Дезінформовані рішення. Ухвалення рішень, що ґрунтуються на аналізі неточних даних, може призвести до поганих результатів у бізнесі.

- Високі витрати на зберігання. Згідно з аналізом Veritas Global Databerg Report до 33 % даних, що зберігають організації, були надлишковими, застарілими або тривіальними, а ще 52 % вважалися темними даними, цінність яких не визначена. Витрати щодо керування даними безпосередньо пов’язані з обсягом збережених даних.

- Юридичні ризики. Необхідність сортувати ROT-дані знижує здатність швидко та точно реагувати на юридичне виявлення та визначення електронних даних.

- Ризики відповідності. Нормативні правила, як-от GDPR тощо, вимагають ретельного відстеження та видалення персональних даних користувачів, а також політики конфіденційності, яка регламентує збір, зберігання та видалення персональних даних.

Veritas Data Insight у стратегії цифрової відповідності

Першочерговим кроком у боротьбі з неструктурованими даними та в процесі щодо зменшення обсягів їхнього зберігання є «digital compliance» — стратегія цифрової відповідності, яку організації впроваджують для запобіжного керування інформаційними ризиками. Ця стратегія вимагає від організації ефективного виявлення та каталогізації найбільш важливої інформації, видалення інформації, що не має жодної цінності, і забезпечення дотримання всіх місцевих нормативних вимог.

Організації можуть реалізувати цю стратегію завдяки багатогранному підходу, що забезпечує виявлення їхніх даних, їх класифікацію й вжиття заходів/політик щодо отриманої інформації про наявні дані. Успішне здійснення цих кроків усуне організаційні бар’єри для ухвалення важливих інформаційних рішень.

Рішення Veritas Data Insight допомагає підприємствам узяти під контроль, спростити та суттєво прискорити впровадження стратегії цифрової відповідності, заздалегідь оцінюючи та знижуючи ризики безпеки утримання неструктурованих і конфіденційних даних.

Із Veritas Data Insight можна класифікувати конфіденційні дані в гібридному хмарному середовищі й «озброїти» фахівців компанії ключовими знаннями, необхідними для виявлення загроз безпеки та більш ефективного проведення аудитів відповідності. Поєднання видимості даних, контексту й аналітики всієї інфраструктури дає змогу ІТ-фахівцям отримувати необхідну інформацію для покращення керування даними та розв’язання проблем кіберзагроз, безпеки та відповідності вимогам швидко й остаточно.

Data Insight надає таку інформацію:

- хто володіє даними;

- хто відповідає за виправлення;

- хто бачив дані;

- хто має доступ до даних;

- які дані наражаються на найбільший ризик;

- частота використання даних;

- ідентифікація власника даних.

Інтегрована система класифікації Veritas

Data Insight ґрунтується на Veritas Information Classifier — потужному механізмі інтегрованої класифікації, що вбудований у кілька продуктів Veritas. Він збирає атрибути метаданих і криміналістичні відомості про поведінку користувачів, надаючи точну інформацію про володіння даними, їхнє використання та керування доступом, може виявити прихований ризик у темних даних та ідентифікувати персональні дані. Інтегрований механізм класифікації дає користувачам можливість створювати користувацькі політики для маркування інформації на основі вмісту файлів.

Інтегрований механізм класифікації Veritas забезпечений попередньо завантаженими шаблонами для виявлення понад 1 000 типів персональних даних, зокрема дата народження, номери полісів соціального страхування, номери кредитних карток і медичні записи, наприклад, пов’язані з COVID-19.

У нього понад 200 попередньо налаштованих політик для GDPR та інших нормативних регулюючих документів для різних галузей, а також відповідні політики щодо персональних даних, які застосовують у понад 50-ти різних країнах. Функціонал оптичного розпізнавання символів (OCR) дає змогу витягнути текст із зображень і відсканованих документів для автоматичного виявлення персональних даних.

Data Insight забезпечено алгоритмом машинного навчання, який використовує контекстну інформацію даних, щоби розставити пріоритети під час сканування всіх даних. Data Insight може класифікувати та звести дані відповідно до заданих шаблонів усього за 72 години — робота, яка може тривати місяцями в ручному режимі.

Data Insight використовує метадані з кількох джерел контенту. Рішення відстежує дескриптори безпеки й використовує метадані користувача, а не тільки метадані файлу, для проведення розслідувань. Метадані користувача можуть включати такі атрибути: посада, відділ і географічне положення. Цей процес дає змогу динамічно визначати сферу застосування та розуміти контекст використання інформації у файлі.

Вбудований функціонал криміналістичної експертизи поведінки користувачів Data Insight допомагає відстежувати основні показники активності, які можна використовувати для виявлення аномалій.

Data Insight сканує системи неструктурованих даних і збирає повну історію доступу користувачів до них. Це допомагає організаціям відстежувати та повідомляти про доступ до конфіденційної інформації й ініціювати належні дії відповідно до прийнятих політик безпеки.

Ця інформація також сприяє розумінню цінності даних. Значення цінності визначається через оцінювання кількості унікальних користувачів, що взаємодіяли з файлом, та обсяг операцій із такими даними. Так легше розрізняти застарілі дані, які написані один раз і ніколи не переглядаються, і дані, що є критично важливими.

Інтеграція із системами Data Loss Prevention

- Інтеграція з DLP-рішеннями: Data Insight тісно інтегрується з продуктом Symantec DLP. Це двостороння інтеграція, за якої Data Insight використовує контент із DLP, а DLP використовує аналітику прав власності, дозволів доступу та дій, здійснених із даними з метою можливості відновлення та оцінювання ризиків.

- Інтеграція з іншими системами DLP: інші постачальники DLP та інструменти класифікації можуть інтегрувати дані Data Insight через імпорт CSV-файлів.

Ризик-орієнтований підхід до кожного файлу, папки та користувача полягає в розширеному ризик-орієнтованому алгоритмі, що оцінює чутливість даних.

Основний функціонал передбачає:

- Оцінювання ризику (скоринг): аналіз ризиків користувача виявляє аномальні результати активності, аналізує шаблони доступу та взаємодію з конфіденційним контентом в єдину метрику — оцінку ризику. Вбудовані політики, що налаштовуються в Data Insight на основі оцінок, визначають, які дані під загрозою витоку.

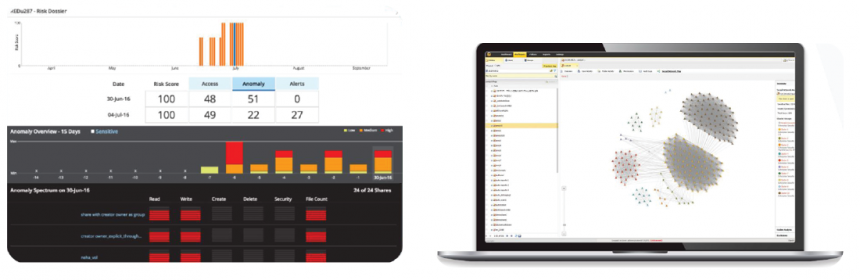

- Досьє ризиків забезпечує інтерактивний спосіб надання для подальшого аналізу оцінки ризиків через глибоке занурення в певні фактори, зокрема кількість попереджень, що згенеровані для користувача, виявлені аномалії, доступ до загальних ресурсів та атрибутів користувачів.

- Моніторинг та сповіщення, наближені до роботи в реальному часі, сигналізують про доступ до конфіденційних даних і підозрілих користувачів: Data Insight пропонує можливість швидкого доступу до сповіщень для конфіденційних файлів, що можна налаштувати за допомогою DLP або інтегрованого движка Veritas Classification Engine, запобігаючи витоку конфіденційної інформації. Сповіщення про доступ до конфіденційних даних також дає змогу відстежувати та виявляти будь-яку потенційно шкідливу активність користувачів.

- Аналіз внутрішніх загроз: Data Insight може захистити від внутрішніх загроз за допомогою багатовимірного аналізу дозволів, відхилень і попереджень, що суперечать політикам доступу. Цю інформацію використовують для визначення оцінки ризику користувача, яка забезпечує розуміння, на чому варто зосередитися для подальшого поглибленого аналізу.

- Сповіщення про політику використання даних. Сповіщення про політику використання даних у Data Insight допомагає виявляти аномальні або нерегулярні дії користувачів під час звернення до конфіденційних даних.

- Карти соціальних мереж, що відображають доступ до спільних файлів різних користувачів, дають змогу виявити невідповідність дозволів і покращити безпеку процесів спільної роботи. Використовуючи Data Insight, адміністратори можуть виявляти користувачів із недостатнім або надмірним підключенням, щоби визначати людей, які виходять за межі певних моделей використання спільних ресурсів або доступу до них. Виділені середовища для спільної роботи можна проаналізувати за допомогою Data Insight для розуміння чи в порядку структури дозволів.

- Гнучкий інтерфейс запитів дає змогу здійснювати аналіз ризиків і фільтрацію на основі атрибутів даних, ідентифікаційних даних, їхнього контексту й інформації та дій, які можна інтегрувати з інструментами бізнес-аналітики, зокрема Microsoft Power BI.

- Шаблони виявлення програм-вимагачів. Data Insight постачають із готовими шаблонами виявлення програм-здирників, які було побудовано, ґрунтуючись на моніторингу зміни лічильника читання та запису. Veritas регулярно оновлює політики ідентифікації програм-вимагачів Insight.Функціонал Actionable Insight перетворює оцінки ризиків на обґрунтовані та впевнені дії з керування даними.

- Гнучка панель керування для адміністратора, що налаштовується, спрощує зусилля з керування завдяки автоматизації моніторингу, підключення джерел даних та інструментів їхнього захисту. Адміністратори лише завдяки одному натисканню миші мають доступ до інструментів класифікації, аудиту й архівування даних — усе в єдиній і простій щодо використання панелі Data Insight.

- Вбудована можливість видалення файлової системи. У Data Insight передбачено можливість видалення даних для файлових систем, що допомагає позбутися ROT-даних (надлишкових, застарілих і тривіальних). Привілейовані користувачі можуть одним натиском миші видаляти файли безпосередньо з Data Insight та автоматизувати цю дію за допомогою визначеної користувачем політики.

- Можливість архівування файлової системи. Інтеграція з продуктом Veritas Enterprise Vault File System Archiving забезпечує архівування даних та їхнє зберігання. Користувачі можуть архівувати файли безпосередньо з Data Insight одним «кліком» миші та впроваджувати політики зберігання, створені в Enterprise Vault.

- Формування звітів про споживання: Data Insight може відображати інформацію про використання обсягу сховища власниками даних. Ця інформація сприяє оптимізації й ефективному використанню обсягів сховища в організації.

- Поради щодо доступу/ Огляд прав доступу. Використовуючи моніторинг дозволів та аналітику активності, Data Insight може рекомендувати користувачів або групи, що мають бути деініціалізовані зі списку доступу File System Access Control List (ACL). Data Insight використовує аналітику використання журналів аудиту для надання рекомендацій щодо відкликання дозволів неактивних або відключених користувачів. Це дає змогу шукати певні дозволи та відкликати їх у разі потреби, а також змінювати членство в групі безпосередньо з робочої зони. Надалі можна проаналізувати вплив застосованих рекомендацій на бізнес і налаштувати параметри для оброблення змін дозволів.

- Сценарії «що, якщо»/ Аналіз впливу зміни груп користувачів. Data Insight надає інформацію про критичний вплив на бізнес і ситуації, до яких можуть призвести будь-які дії щодо зміни налаштувань доступу. Ця інформація допомагає змоделювати відповідність політиці відкликання прав, перш ніж їх буде реалізовано.

Масштабованість Data Insight

Data Insight масштабується відповідно до зміни вимог і зростання організації, адже ґрунтується на розподіленій архітектурі, спеціально створеній для масштабування в середовищах із великими обсягами зберігання, зокрема Multi-Petabyte Storage Environments.

Data Insight зростає й адаптується разом з архітектурою й інфраструктурою організації, використовуючи машинне навчання для ефективного сканування. Крім того, вивчає конкретні атрибути даних, не відкриваючи файлів, а потім використовує цю інформацію для визначення найбільш імовірних типів класифікації. Такий підхід забезпечує ефективніше та більш швидке оброблення даних.

Data Insight може збирати дані з багатьох найбільш поширених джерел даних, зокрема:

- Amazon S3;

- Box;

- EMC Celerra /VNX;

- EMC Isilon / PowerScale;

- EMC Unity;

- Generic CIFS/NFS;

- Hitachi NAS;

- Microsoft Windows File Server;

- Microsoft OneDrive for Business;

- Microsoft SharePoint;

- Microsoft SharePoint Online;

- NetApp (7 mode);

- NetApp Cluster Mode;

- OpenText Documentum;

- Veritas File System.

Більш детальна інформація - за посиланням.